Raubkopien sind kein neues Phänomen, sondern es gibt sie schon, seitdem Software geschrieben wird. Geht es heute meist darum, Informationen und Software mit DRM (Digital Rights Management) zu schützen, waren die Kopierschutztechniken in den 1980er sehr viel einfacher aufgebaut, wenngleich auch kreativer.

Software zu kopieren, ohne dass man die Rechte dazu besitzt, war auch schon in den 1980er nicht erlaubt. Es drohten schon damals empfindliche Geldstrafen, die aber praktisch niemanden wirklich abgeschreckten. So lieferten sich die Piraten und die Softwareindustrie bereits vor 30 Jahren einen Wettlauf: Die Hersteller mit dem Wunsch ihre Software gegen Piraterie zu schützen, auf der einen, und die Piraten, die die Software kopieren wollten, auf der anderen Seite.

Anfang der 1980er wurden viele Spiele auf normalen Kassetten ausgeliefert. Die Programme konnten sehr leicht kopiert werden. Mit Hilfe eines Doppelkassettendecks konnten Spiele in nur wenigen Minuten kopiert werden, dabei fanden oft gleich einige Spiele Platz auf einer einzigen C90 Kassette. Es gab sogar C10, C15 oder C20 Kassetten zu kaufen, die speziell als Datenkassette angeboten wurden. Grund genug für die Softwareindustrie ihre Software gegen das Kopieren zu schützen.

Handbücher

Dieser Schutz war recht verbreitet, auch wenn er sehr leicht zu umgehen war. War das Spiel geladen, fragte es nach einem Wort in einem bestimmten Paragraphen auf einer bestimmten Seite des Handbuchs. Tippe man das Wort korrekt ein, konnte man spielen, tat man es nicht, wurde das Programm beendet oder das Programm reagierte anders als erwartet. Einige Spiele ließen sich auch etwas Zeit und fragten erst während des Spielverlaufs nach.

Obwohl der Schutz mit einer Fotokopie leicht umgangen werden konnte, war er doch recht zuverlässig. Scanner waren praktisch nicht existent bzw. unbezahlbar teuer, und auch Fotokopien kosteten sehr viel mehr als heute, so dass sich eine Kopie des Handbuch teilweise kaum lohnte. Profis kopierten aus diesem Grund oft zig Seiten eines Handbuchs auf eine einzige Seite. Spiele, die mit diesem Schutz ausgeliefert wurden, waren u.a. Carrier Command (Microplay) und Formula One Grand Prix (Microprose). Weiter >

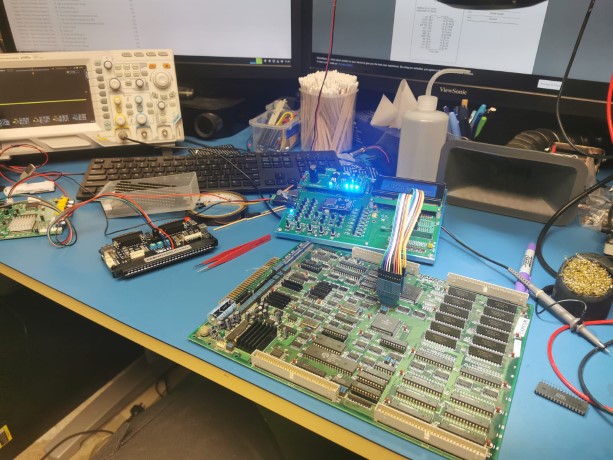

Inzwischen habe ich eine schöne Fake-IC Sammlung aus China. Nachdem zwei der gelieferten fünf MC6808 CPUs nicht liefen, habe ich mir diese einmal genauer angesehen. Auf dem Bild rechts ist eine der CPUs zu sehen.

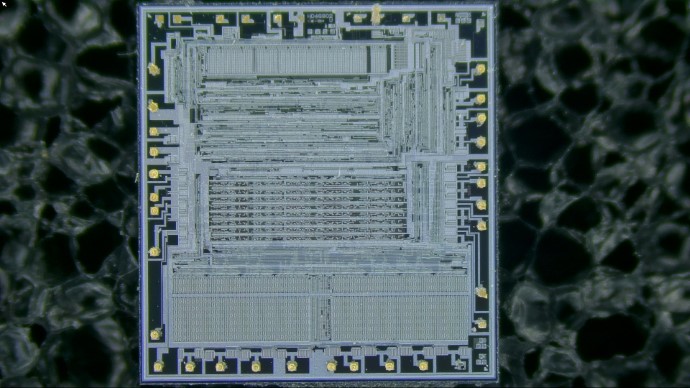

Inzwischen habe ich eine schöne Fake-IC Sammlung aus China. Nachdem zwei der gelieferten fünf MC6808 CPUs nicht liefen, habe ich mir diese einmal genauer angesehen. Auf dem Bild rechts ist eine der CPUs zu sehen. Das Titelbild zeigt den Die der gefälschten CPU. Wie bei den meisten ICs ist der Typ auf dem Die verewigt und zeigt, dass es sich um eine Hitachi HD46802 handelt.

Das Titelbild zeigt den Die der gefälschten CPU. Wie bei den meisten ICs ist der Typ auf dem Die verewigt und zeigt, dass es sich um eine Hitachi HD46802 handelt.